Podrobione strony banków na zagranicznych serwerach

W zaledwie pół godziny polscy policjanci we współpracy z funkcjonariuszami amerykańskiego służb bezpieczeństwa zablokowali serwer, na którym znajdowały się podrobione strony internetowe banków. Z informacji zebranych przez kryminalnych z KGP wynika, że przestępcy mogli się nimi posługiwać kradnąc tożsamość klientów tych placówek.

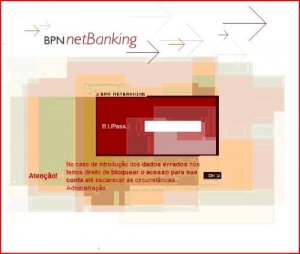

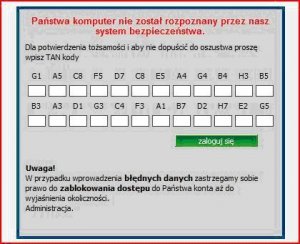

Z policjantami biura kryminalnego KGP skontaktowali się przedstawiciele jednego z polskich banków. Przekazali funkcjonariuszom informację, że znaleźli w Internecie serwer, na którym znajduje się podrobiona strona ich firmy. Kryminalni natychmiast zajęli się tą sprawą. Ustalili, że na podejrzanym serwerze znajduje się jeszcze 7 spreparowanych witryn polskich banków, a oprócz tego 40 zagranicznych - głównie portugalskich. Policjanci sprawdzili, że serwer znajduje się w Stanach Zjednoczonych i natychmiast zaalarmowali o tym funkcjonariuszy strony amerykańskiej. W zaledwie 30 minut od informacji z banku funkcjonariusze zablokowali serwer, a jego zawartość zabezpieczyli dla dalszego śledztwa.

To jednak nie był jedyny tego typu przypadek w ostatnim czasie. Z kryminalnymi z komendy głównej Policji skontaktowali się pracownicy do spraw bezpieczeństwa jednego z polskich banków, którzy znaleźli w sieci spreparowaną stronę. W zaledwie 15 minut podejrzany serwer przestał funkcjonować. Jak się okazało był on umieszczony na Słowacji, a administratorem była firma z Czech. Dzięki szybkiej i skutecznej współpracy funkcjonariuszy z tych krajów oraz pracowników banku serwer zablokowano w kwadrans. Podobnie jak w poprzednim przypadku policjanci zabezpieczyli dane, które się na nim znajdowały.

Samo zablokowanie stron WWW nie kończy pracy funkcjonariuszy. Kryminalni zabezpieczyli zawartość witryn oraz wykaz logowań na dany serwer. To wszystko jest bardzo potrzebne dla stworzenia analizy budowy danej strony i do ustalenia osób, które zamieściły ją w sieci.

Zjawisko to, które zwalczają policyjni specjaliści z zakresu walki z przestępczością internetową, nazywa się "phishing" i głównie dotyczy kradzieży tożsamości. Jest to nowa forma przestępczości 21. wieku, z którą mają do czynienia funkcjonariusze na całym świecie. Aby uchronić się przed działaniem cyberprzestępców warto poznać ich sposoby działania: punktem wyjścia ataków "phishingowych" mogą być rozsyłane pocztą elektroniczną wiadomości, tak zwany "spam". Odpowiednio spreparowane pod kątem wyglądu i treści mogą udawać oficjalną korespondencję z banku, serwisu aukcyjnego lub innych portali. Nieostrożni i nieświadomi użytkownicy są skłaniani do ujawnienia swoich danych uwierzytelniających (kodów pin, identyfikatorów lub haseł). Innym sposobem działania cyberprzestępców, jest wykorzystywanie złośliwego oprogramowania, zwanego w zależności od swojej formy: robakami, koniami trojańskimi (trojanami) lub wirusami. Takiego "robaka" można załapać korzystając z zainfekowanych witryn internetowych, bądź będąc przekierowanym na spreparowaną stronę udającą witrynę banku. Przestępcy posługują się najczęściej "najprostszymi metodami", które polegają na wysłaniu maila z prośbą, czasem wręcz żądaniem wpisania danych służących do logowania na konto i podania danych do jego autoryzacji.

- logując się na internetowe konto banku korzystać ze sprawdzonych komputerów, do których tylko my mamy dostęp,

- ważne jest aby posiadać zainstalowaną najnowszą dostępną wersję przeglądarki internetowej oraz oprogramowanie zabezpieczające: program antywirusowy, oprogramowanie antyszpiegowskie i osobisty firewall (należy pamiętać o bieżącej aktualizacji tych programów),

- przeglądarka internetowa powinna zostać w odpowiedni sposób skonfigurowana (między innymi: wyłączona obsługa wyskakujących okienek pop-up, jeśli to możliwe - wyłączenie wirtualnej maszyny Javy, wyłączenie obsługi skryptów ActiveX, wyłączenie opcji auto-play dla plików multimedialnych, włączenie kontroli cookies, zabezpieczenie przed automatycznym uruchamianiem pobranych plików wykonywalnych). Dla zaufanych stron możemy ustawić wyjątki, aby umożliwić im uruchamianie wybranych funkcji niezbędnych do ich działania,

- oprogramowanie antywirusowe spełnia należycie swoje funkcje, jeśli działa w trybie permanentnej aktywności i kontroluje wszystkie pliki kopiowane i otwierane, nie tylko z nośników takich jak dyskietki, dyski twarde, płyty cd/dvd, pamięci flash itp., ale także poprzez interfejs sieciowy komputera,

- ważne jest, aby system operacyjny posiadał wszystkie zalecane przez producenta poprawki do wykrytych podatności na ataki, w praktyce wymóg ten jest realizowany przez bieżącą instalację aktualizacji, w miarę jak te udostępniane są przez producenta systemu operacyjnego,

Każdy internauta powinien mieć świadomość zagrożeń jakie wiążą się z pobieraniem z sieci oprogramowania z niepewnych serwerów, czy odpowiadania na podejrzaną pocztę elektroniczną. Trzeba także zapamiętać, że każde podejrzenia co do sfingowanych witryn należy jak najszybciej przekazać policjantom lub pracownikom danego banku odpowiedzialnych za jego funkcjonowanie w sieci.